你可能感兴趣的试题

物理安全策略 访问控制策略 信息加密策略 防火墙策略

在使用外包资源完成组织业务时,提供关于必须考虑的安全问题的指导 确保维护信息安全所用的语言是所有外包契约的一个要求 让外包雇员接受组织的安全策略 省钱

P2DR模型包含四个主要部分:策略、防护、检测和响应 响应包括系统恢复和信息恢复 网络安全策略一般包括总体安全策略和具体安全规则两个部分 策略是P2DR安全模型的核心

信息安全的实现是由技术、行政和法律共同保障的 从技术角度说,确定具体信息系统的安全策略应该遵循木桶原则、整体原则、有效性和实用性原则、安全性评价原则、等级性原则等 安全性评价原则指的是安全层次和安全级别 一个现代信息系统如果没有有效的信息安全技术措施,就不能说是完整的和可信的

信息安全策略文件应由管理者批准、发布。 信息安全策略文件并传达给所有员工和外部相关方。 信息安全策略文件必须打印成纸质文件进行分发。 信息安全策略文件应说明管理承诺,并提出组织的管理信息安全的方法。

信息安全策略是以风险管理为基础,需要做到面面俱到,杜绝风险的存在。 信息安全策略是在有限资源的前提下选择最优的风险管理对策。 防范不足会造成直接的损失;防范过多又会造成间接的损失。 信息安全保障需要从经济、技术、管理的可行性和有效性上做出权衡和取舍。

安全扫描在企业部署安全策略中处于非常重要的地位 安全扫描系统可用于管理和维护信息安全设备的安全 安全扫描系统对防火墙在某些安全功能上的不足不具有弥补性 安全扫描系统是把双刃剑

访问安全策略和安全管理策略 物理安全策略 信息加密策略 以上全部

安全扫描在企业部署安全策略中处于非常重要地位 安全扫描系统可用于管理和维护信息安全设备的安全 安全扫描系统对防火墙在某些安全功能上的不足不具有弥补性 安全扫描系统是把双刃剑

以永远不必修改的方式设计文档 定义书面信息安全策略的需求 出于管理和维护书面策略的目的指派所有权 列出组织必须遵守的相关的美国联邦和州信息安全规章

实现信息安全,只依靠先进的技术就可以解决 信息安全策略是指为保证提供一定级别的安全保护所必须遵循的规则 信息安全性等级是为了实现对网络安全性的定性评价 信息安全是指信息网络的硬件、软件及其系统中的数据受到保护,信息服务不中断

单机型本地安全策略信息是存在在ActiveDirectory(活动目录)中的 单机型本地安全策略根被限制为一个单一级别的本地安全策略节点 单机型本地安全策略根被限制为一个单一级别的本地安全策略节点 单机型本地安全策略根没有容错能力

物理安全策略 操作系统和网络软件安全策略 信息安全传输策略 访问控制策略

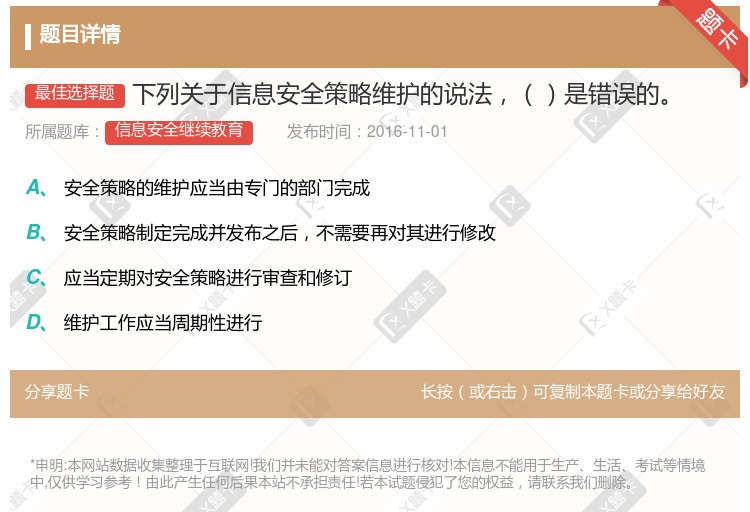

信息安全策略应由专人负责制定、评审。 信息安全策略评审每年应进行两次,上半年、下半年各进行一次。 在信息安全策略文件的评审过程中应考虑组织业务的重大变化。 在信息安全策略文件的评审过程中应考虑相关法律法规及技术环境的重大变化。

信息安全策略(或者方针)是由组织的最高管理者正式制订和发布的描述企业信息安全目标和方向,用于指导信息安全管理体系的建立和实施过程 策略应有一个属主,负责按复查程序维护和复查该策略 安全策略的内容包括管理层对信息安全目标和原则的声明和承诺; 安全策略一旦建立和发布,则不可变更

信息安全标准 信息安全策略 信息安全实施计划 信息安全持续维护计划

电子银行业务运行连续性计划 系统设计与开发的安全策略 系统测试与验收的安全策略 系统运行与维护的安全策略