你可能感兴趣的试题

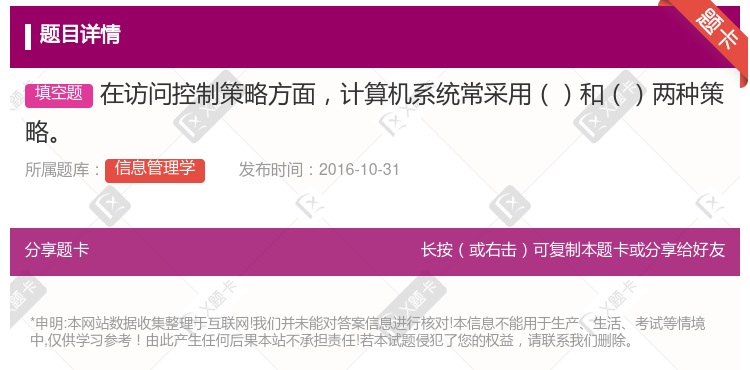

安全标记保护 自主式安全保护 结构化安全策略模型 受控的访问保护

安全标记保护 自主式安全保护 结构化安全策略模型 受控的访问保护

安全标记保护 自主式安全保护 结构化安全策略模型 受控的访问保护

考虑选派具有计算机信息系统方面专长的审计助理 考虑在计算机信息系统环境下改变审计目的 在尚未充分了解计算机信息系统以前不进行交易或余额的细节测试 考虑在计算机信息系统环境下改变审计范围

安全标记保护 自主式安全保护 结构化安全策略模型 受控的访问保护

安全标记保护 自主式安全保护 结构化安全策略模型 受控的访问保护

考虑选派具有计算机信息系统方面专长的审计助理 考虑在计算机信息系统环境下改变审计目标 在尚未充分了解计算机信息系统以前不进行交易或余额的细节测试 考虑在计算机信息系统环境下改变审计的内容

安全标记保护 自主式安全保护 结构化安全策略模型 受控的访问保护

安全标记保护 自主式安全保护 结构化安全策略模型 受控的访问保护

考虑选派具有计算机信息系统方面专长的审计助理 考虑在计算机信息系统环境下改变审计目标 在尚未充分了解计算机信息系统以前不进行交易或余额的细节测试 考虑在计算机信息系统环境下改变审计的内容

资源共享 一个计算机系统可以访问多个计算机系统 以上都不是 多个计算机系统可以访问一个计算机系统

防止外界计算机攻击侵害的技术 是一个或一组在两个不同安全等级的网络之间执行访问控制策略的系统 防止计算机遭受火灾侵害的物理部件 属于计算机安全的一项技术

安全标记保护 自主式安全保护 结构化安全策略模型 受控的访问保护

编辑本地计算机上的账户策略和本地策略 控制访问计算机的用户 授权用户使用的计算机资源 设置是否在事件日志中记录用户或组的操作